Chaos Radio Club de France -CRCF-

Van Eck Cracking 80's

Van Eck Cracking*.. Old school TEMPEST!!!

Auteur : Spirit of HVU

Zine : Rafale#14

Entrons de suite dans le vif du sujet..

Une interception de type Tempest consiste à l'écoute (passive) et l'analyse

(reconstruction des données) de signaux radios « parasites » en provenance

d'appareils électroniques (ordinateur, fax, lecteur DVD, appareil radio,

décodeur de données, modem, disque dur externe, etc.).

Dans le cas présent, les cibles de mes expériences Van Eck sont un ordinateur

et deux démodulateurs (décodeurs) de données RF datant des années 80, piratés

avec succès.

Ce type de piratage électronique (interception Tempest), encore à la mode chez

les espions (est-ce vrai ou bien un mythe?), fut révélé pour la première fois

au public, en 1985, durant un salon de sécurité informatique (SECURICOM) à

Cannes en France par un jeune ingénieur des PTT hollandais du nom de Wim Van

Eck, il y a près de 25 ans.

Bien qu'en réalité les services secrets américains (OSS) en connaissaient la

technique depuis la seconde guerre mondiale (1943), elle fût redécouverte

dans les années 50/60 et utilisée par la CIA et la NSA au début de la guerre

froide contre les régimes communistes en Europe et en Asie.

La NSA (National Security Agency) américaine désignant ainsi ce type de

compromission électromagnétique sous le nom de code T E M P E S T.

Pour plus d'informations sur le sujet, votre moteur de recherche sur Internet,

est votre meilleur ami!! (en tapant : Tempest monitoring, Van Eck monitoring,

NSA Tempest, NATO Tempest..).

Après les présentations de rigueur, passons à la pratique!

Expérimentations TEMPEST vs bidouilleur (hacker) radio!

L'objectif de mes (petites) expériences Van Eck sont la curiosité et

l'amusement, et non pas la recherche d'une exploitation potentielle de ce genre

d'interception informatique, puisque totalement hors d'usage techniquement (voir

ci-dessous mon équipement rudimentaire) sur les nouveaux ordinateurs (c'est

possible, mais hors de prix pour un modeste amateur!).

En effet, mon équipement d'interception Tempest (100 % improvisation!!) étant

une vulgaire antenne télescopique de 50 cm (ou bien une antenne Discone), un

pré-amplificateur portatif JIM M-75 d'un gain de 20 dB maximum (45 dB serait

mieux!) et un récepteur scanner « vidéo » (PAL) portatif ICOM IC-R3 (pas

vraiment une référence en matière de sensibilité en réception, surtout

Tempest!).

Je n'ai pas non plus de générateur de synchronisation Vertical/Horizontal de

l'image (normalement indispensable!!) .

Donc, l'ajustement V/H s'effectue approximativement en jouant avec le

changement de fréquence en réception au pas de 5 MHz sur le récepteur ICOM IC-

R3 (beaucoup trop large!! Normalement, il faut un pas de quelques Hertz ou

Kilohertz!!) .

Voilà pour la technique, passons aux images!

Cible : Ordinateur MSX VG8010 Philips-France (1985)

Ecran d'origine du MSX, avec les lettres CIA hihi.

Ecran d'origine du MSX, avec les lettres CIA hihi.

Réception Tempest (lettres CIA) sur l'ICOM IC-R3.

Réception Tempest (lettres CIA) sur l'ICOM IC-R3.

Puis transfert du signal vidéo sur un moniteur monochrome vert, ci-dessous :

Puis transfert du signal vidéo sur un moniteur monochrome vert, ci-dessous :

Ecran d'origine du MSX, avec la lettre I .

Ecran d'origine du MSX, avec la lettre I .

Réception Tempest (lettre I) sur l'écran de l'ICOM IC-R3.

Réception Tempest (lettre I) sur l'écran de l'ICOM IC-R3.

Ecran d'origine du MSX, avec les lettres CCC.

Ecran d'origine du MSX, avec les lettres CCC.

Réception Tempest (lettres CCC) de l'ICOM IC-R3 vers un poste de TV.

Réception Tempest (lettres CCC) de l'ICOM IC-R3 vers un poste de TV.

Passons maintenant aux deux démodulateurs (décodeurs) de données RF :

Les décodeurs (terminaux/démodulateurs) de données RF, permettent le décodage

automatique de divers protocoles (CW, RTTY, FAX, SITOR, POCSAG, ACARS..) de

transmissions de données par radio HF ou VHF-UHF.

Bien que remplacé depuis déjà quelques années par des logiciels spécifiques

(pour PC, MAC), beaucoup de radioamateurs et de radio-écouteurs (SWL) en font

encore usage régulièrement (les décodeurs hardware sont plus fiables que les

logiciels pour ordinateur!).

L'inconvénient, c'est que datant technologiquement des années 70/80/90, leurs

utilisateurs (espions amateurs!?) peuvent être piratés à distance et en toute

discrétion par un espion amateur ingénieux afin de lire en direct les

décodages secrets de nos voyeurs des ondes!

L'histoire classique de l'espion, victime lui-même d'espionnage!

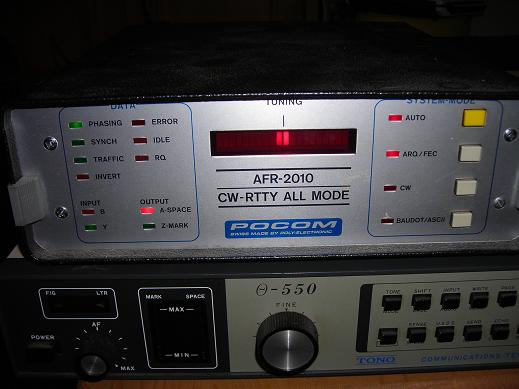

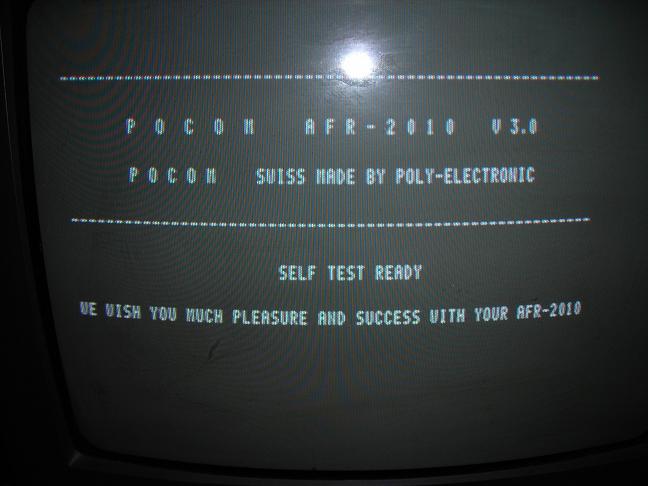

Cible : POCOM AFR-2010 made in Suisse by Poly-Electronic (1984)

Passons maintenant aux deux démodulateurs (décodeurs) de données RF :

Les décodeurs (terminaux/démodulateurs) de données RF, permettent le décodage

automatique de divers protocoles (CW, RTTY, FAX, SITOR, POCSAG, ACARS..) de

transmissions de données par radio HF ou VHF-UHF.

Bien que remplacé depuis déjà quelques années par des logiciels spécifiques

(pour PC, MAC), beaucoup de radioamateurs et de radio-écouteurs (SWL) en font

encore usage régulièrement (les décodeurs hardware sont plus fiables que les

logiciels pour ordinateur!).

L'inconvénient, c'est que datant technologiquement des années 70/80/90, leurs

utilisateurs (espions amateurs!?) peuvent être piratés à distance et en toute

discrétion par un espion amateur ingénieux afin de lire en direct les

décodages secrets de nos voyeurs des ondes!

L'histoire classique de l'espion, victime lui-même d'espionnage!

Cible : POCOM AFR-2010 made in Suisse by Poly-Electronic (1984)

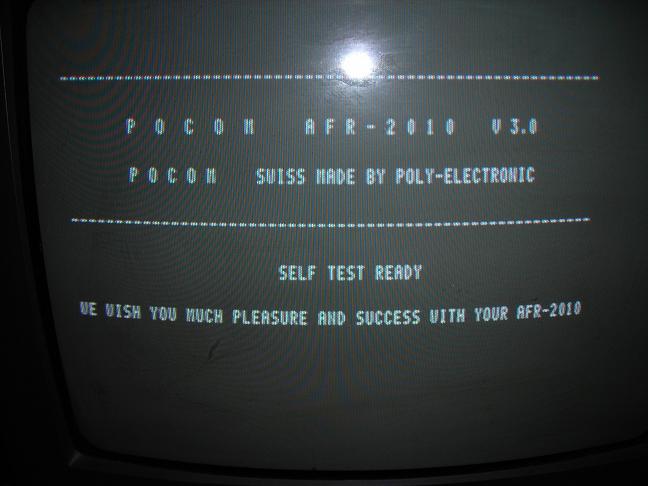

Réception Tempest du décodeur POCOM sur le récepteur ICOM IC-R3 :

Réception Tempest du décodeur POCOM sur le récepteur ICOM IC-R3 :

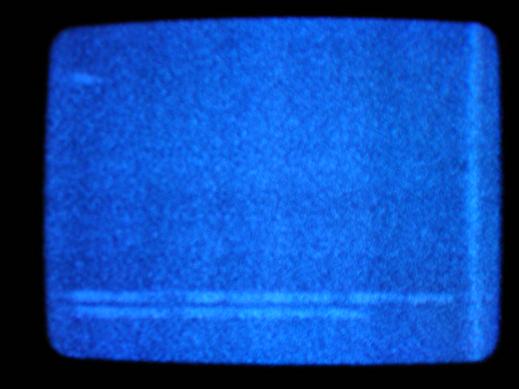

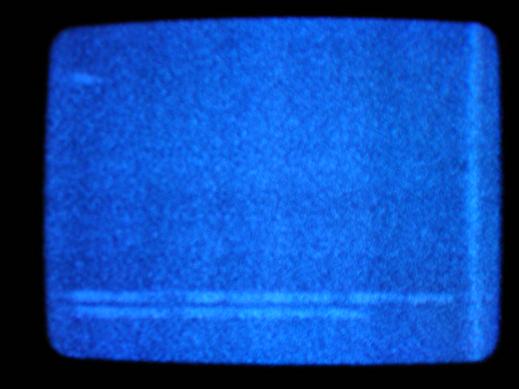

Transfert du signal vidéo vers un poste de TV.

Transfert du signal vidéo vers un poste de TV.

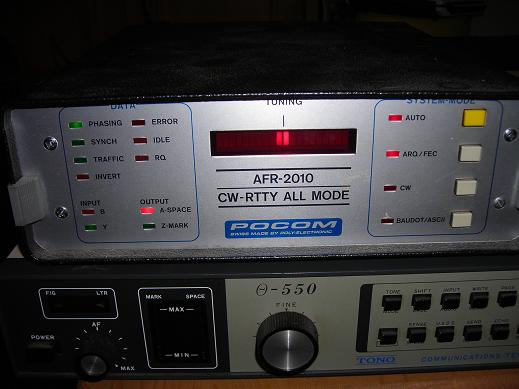

Cible : TONO-550 made in Japan by TONO (1979 ou 1981)

Cible : TONO-550 made in Japan by TONO (1979 ou 1981)

Ecran d'origine du décodeur TONO 550.

Ecran d'origine du décodeur TONO 550.

Réception Tempest du TONO sur l'ICOM IC-R3 à courte distance (50cm)

Réception Tempest du TONO sur l'ICOM IC-R3 à courte distance (50cm)

Transfert du signal vidéo vers poste de TV.

Transfert du signal vidéo vers poste de TV.

Réception Tempest du TONO à 3m en intérieur, plus grave, même résultat en

extérieur à près de 5m de la maison (dans la rue!).

Et enfin.. Mon équipement Van Eck TOP SECRET..

Réception Tempest du TONO à 3m en intérieur, plus grave, même résultat en

extérieur à près de 5m de la maison (dans la rue!).

Et enfin.. Mon équipement Van Eck TOP SECRET..

A mourir de rire, non? :-)

Prix de l'équipement : moins de 600 euros!

Conclusion :

Expérience assez parlante! L'écoute Tempest amateur, ça fonctionne!!

Je pense que l'on peut faire beaucoup mieux en interception (Rétro) Tempest,

avec des équipements radioamateurs bien plus « sérieux ».

Les bandes de fréquences permettant la réception Tempest (concernant le MSX, le

POCOM et TONO) :

45 à 47 MHz, 62 à 68 MHz, 119 à 130 MHz, 219 à 244 MHz et 312 MHz.

Réception des signaux Tempest en FMW (modulation de fréquence large).

En Bonus.. Quelques images d'un reportage TV sur le CELAR (DGA) dans les années

90, sur une démonstration d'interception (Rétro) Tempest.

A mourir de rire, non? :-)

Prix de l'équipement : moins de 600 euros!

Conclusion :

Expérience assez parlante! L'écoute Tempest amateur, ça fonctionne!!

Je pense que l'on peut faire beaucoup mieux en interception (Rétro) Tempest,

avec des équipements radioamateurs bien plus « sérieux ».

Les bandes de fréquences permettant la réception Tempest (concernant le MSX, le

POCOM et TONO) :

45 à 47 MHz, 62 à 68 MHz, 119 à 130 MHz, 219 à 244 MHz et 312 MHz.

Réception des signaux Tempest en FMW (modulation de fréquence large).

En Bonus.. Quelques images d'un reportage TV sur le CELAR (DGA) dans les années

90, sur une démonstration d'interception (Rétro) Tempest.

On peut voir au début la victime et son écran, puis la voiture espion, et à

l'intérieur l'espion en train de recevoir l'écran de la cible.

Un reportage sympa sur le (Rétro) Tempest à l'ancienne... sur un bon gros écran

CRT des années 80's.

Et puis, un petit logo de l'US ARMY, EMI/TEMPEST :

On peut voir au début la victime et son écran, puis la voiture espion, et à

l'intérieur l'espion en train de recevoir l'écran de la cible.

Un reportage sympa sur le (Rétro) Tempest à l'ancienne... sur un bon gros écran

CRT des années 80's.

Et puis, un petit logo de l'US ARMY, EMI/TEMPEST :

Informations diverses :

• Van Eck Cracking, plus connu sous le mauvais nom de « Van Eck Phreaking » sur

Internet. L'art du Phreaking (piratage des réseaux téléphonique) n'a rien à voir

avec l'interception Tempest.

• Le traître en question pour les décodeurs POCOM et TONO est principalement le

cordon vidéo!!! celui-ci servant d'antenne d'émission.

• Pour les curieux, il y a un unique livre (15 pages) sur le sujet, disponible

chez Consumertronics USA :

Informations diverses :

• Van Eck Cracking, plus connu sous le mauvais nom de « Van Eck Phreaking » sur

Internet. L'art du Phreaking (piratage des réseaux téléphonique) n'a rien à voir

avec l'interception Tempest.

• Le traître en question pour les décodeurs POCOM et TONO est principalement le

cordon vidéo!!! celui-ci servant d'antenne d'émission.

• Pour les curieux, il y a un unique livre (15 pages) sur le sujet, disponible

chez Consumertronics USA :

Station d'interception TEMPEST en 1985, du chercheur hollandais Wim Van Eck.

Station d'interception TEMPEST en 1985, du chercheur hollandais Wim Van Eck.

Celui-ci faisant à l'époque usage, d'une simple antenne de Télévision VHF (avec

pré-amplificateur), d'un poste de TV ordinaire (à réglage manuel) et d'un

générateur de synchronisation V/H.

Parfait pour l'écoute des écrans (CRT) des ordinateurs de l'époque.. Ou bien des

décodeurs de données RF (POCOM, TONO, TELEREADER..).

Station d'interception TEMPEST en 2009 :

Ce n'est plus le même budget!!

Les Cibles : écrans LCD, VGA, SVGA..

Celui-ci faisant à l'époque usage, d'une simple antenne de Télévision VHF (avec

pré-amplificateur), d'un poste de TV ordinaire (à réglage manuel) et d'un

générateur de synchronisation V/H.

Parfait pour l'écoute des écrans (CRT) des ordinateurs de l'époque.. Ou bien des

décodeurs de données RF (POCOM, TONO, TELEREADER..).

Station d'interception TEMPEST en 2009 :

Ce n'est plus le même budget!!

Les Cibles : écrans LCD, VGA, SVGA..

Le résultat.. Impressionnant!!!

Le résultat.. Impressionnant!!!

Une dernière question-réponse..

Peut-on détecter un espion amateur pratiquant l'écoute Tempest?

La réponse est OUI !!

En effet, les récepteurs scanners du commerce grand public, ne sont que très

faiblement blindés contre les fuites (RFI) hertziennes.. Il est donc parfaitement

possible de détecter la présence d'un récepteur radio (scanner ou non) en

fonctionnement à plus ou moins longue distance, en utilisant un récepteur

scanner (sic) ou mieux encore, un récepteur de mesure (ex. analyseur de

spectre).

Bref.. Espionnage, contre-espionnage.. La routine de la guerre électronique!

Une dernière question-réponse..

Peut-on détecter un espion amateur pratiquant l'écoute Tempest?

La réponse est OUI !!

En effet, les récepteurs scanners du commerce grand public, ne sont que très

faiblement blindés contre les fuites (RFI) hertziennes.. Il est donc parfaitement

possible de détecter la présence d'un récepteur radio (scanner ou non) en

fonctionnement à plus ou moins longue distance, en utilisant un récepteur

scanner (sic) ou mieux encore, un récepteur de mesure (ex. analyseur de

spectre).

Bref.. Espionnage, contre-espionnage.. La routine de la guerre électronique!

Ecran d'origine du MSX, avec les lettres CIA hihi.

Ecran d'origine du MSX, avec les lettres CIA hihi.

Réception Tempest (lettres CIA) sur l'ICOM IC-R3.

Réception Tempest (lettres CIA) sur l'ICOM IC-R3.

Puis transfert du signal vidéo sur un moniteur monochrome vert, ci-dessous :

Puis transfert du signal vidéo sur un moniteur monochrome vert, ci-dessous :

Ecran d'origine du MSX, avec la lettre I .

Ecran d'origine du MSX, avec la lettre I .

Réception Tempest (lettre I) sur l'écran de l'ICOM IC-R3.

Réception Tempest (lettre I) sur l'écran de l'ICOM IC-R3.

Ecran d'origine du MSX, avec les lettres CCC.

Ecran d'origine du MSX, avec les lettres CCC.

Réception Tempest (lettres CCC) de l'ICOM IC-R3 vers un poste de TV.

Réception Tempest (lettres CCC) de l'ICOM IC-R3 vers un poste de TV.

Passons maintenant aux deux démodulateurs (décodeurs) de données RF :

Les décodeurs (terminaux/démodulateurs) de données RF, permettent le décodage

automatique de divers protocoles (CW, RTTY, FAX, SITOR, POCSAG, ACARS..) de

transmissions de données par radio HF ou VHF-UHF.

Bien que remplacé depuis déjà quelques années par des logiciels spécifiques

(pour PC, MAC), beaucoup de radioamateurs et de radio-écouteurs (SWL) en font

encore usage régulièrement (les décodeurs hardware sont plus fiables que les

logiciels pour ordinateur!).

L'inconvénient, c'est que datant technologiquement des années 70/80/90, leurs

utilisateurs (espions amateurs!?) peuvent être piratés à distance et en toute

discrétion par un espion amateur ingénieux afin de lire en direct les

décodages secrets de nos voyeurs des ondes!

L'histoire classique de l'espion, victime lui-même d'espionnage!

Cible : POCOM AFR-2010 made in Suisse by Poly-Electronic (1984)

Passons maintenant aux deux démodulateurs (décodeurs) de données RF :

Les décodeurs (terminaux/démodulateurs) de données RF, permettent le décodage

automatique de divers protocoles (CW, RTTY, FAX, SITOR, POCSAG, ACARS..) de

transmissions de données par radio HF ou VHF-UHF.

Bien que remplacé depuis déjà quelques années par des logiciels spécifiques

(pour PC, MAC), beaucoup de radioamateurs et de radio-écouteurs (SWL) en font

encore usage régulièrement (les décodeurs hardware sont plus fiables que les

logiciels pour ordinateur!).

L'inconvénient, c'est que datant technologiquement des années 70/80/90, leurs

utilisateurs (espions amateurs!?) peuvent être piratés à distance et en toute

discrétion par un espion amateur ingénieux afin de lire en direct les

décodages secrets de nos voyeurs des ondes!

L'histoire classique de l'espion, victime lui-même d'espionnage!

Cible : POCOM AFR-2010 made in Suisse by Poly-Electronic (1984)

Réception Tempest du décodeur POCOM sur le récepteur ICOM IC-R3 :

Réception Tempest du décodeur POCOM sur le récepteur ICOM IC-R3 :

Transfert du signal vidéo vers un poste de TV.

Transfert du signal vidéo vers un poste de TV.

Cible : TONO-550 made in Japan by TONO (1979 ou 1981)

Cible : TONO-550 made in Japan by TONO (1979 ou 1981)

Ecran d'origine du décodeur TONO 550.

Ecran d'origine du décodeur TONO 550.

Réception Tempest du TONO sur l'ICOM IC-R3 à courte distance (50cm)

Réception Tempest du TONO sur l'ICOM IC-R3 à courte distance (50cm)

Transfert du signal vidéo vers poste de TV.

Transfert du signal vidéo vers poste de TV.

Réception Tempest du TONO à 3m en intérieur, plus grave, même résultat en

extérieur à près de 5m de la maison (dans la rue!).

Et enfin.. Mon équipement Van Eck TOP SECRET..

Réception Tempest du TONO à 3m en intérieur, plus grave, même résultat en

extérieur à près de 5m de la maison (dans la rue!).

Et enfin.. Mon équipement Van Eck TOP SECRET..

A mourir de rire, non? :-)

Prix de l'équipement : moins de 600 euros!

Conclusion :

Expérience assez parlante! L'écoute Tempest amateur, ça fonctionne!!

Je pense que l'on peut faire beaucoup mieux en interception (Rétro) Tempest,

avec des équipements radioamateurs bien plus « sérieux ».

Les bandes de fréquences permettant la réception Tempest (concernant le MSX, le

POCOM et TONO) :

45 à 47 MHz, 62 à 68 MHz, 119 à 130 MHz, 219 à 244 MHz et 312 MHz.

Réception des signaux Tempest en FMW (modulation de fréquence large).

En Bonus.. Quelques images d'un reportage TV sur le CELAR (DGA) dans les années

90, sur une démonstration d'interception (Rétro) Tempest.

A mourir de rire, non? :-)

Prix de l'équipement : moins de 600 euros!

Conclusion :

Expérience assez parlante! L'écoute Tempest amateur, ça fonctionne!!

Je pense que l'on peut faire beaucoup mieux en interception (Rétro) Tempest,

avec des équipements radioamateurs bien plus « sérieux ».

Les bandes de fréquences permettant la réception Tempest (concernant le MSX, le

POCOM et TONO) :

45 à 47 MHz, 62 à 68 MHz, 119 à 130 MHz, 219 à 244 MHz et 312 MHz.

Réception des signaux Tempest en FMW (modulation de fréquence large).

En Bonus.. Quelques images d'un reportage TV sur le CELAR (DGA) dans les années

90, sur une démonstration d'interception (Rétro) Tempest.

On peut voir au début la victime et son écran, puis la voiture espion, et à

l'intérieur l'espion en train de recevoir l'écran de la cible.

Un reportage sympa sur le (Rétro) Tempest à l'ancienne... sur un bon gros écran

CRT des années 80's.

Et puis, un petit logo de l'US ARMY, EMI/TEMPEST :

On peut voir au début la victime et son écran, puis la voiture espion, et à

l'intérieur l'espion en train de recevoir l'écran de la cible.

Un reportage sympa sur le (Rétro) Tempest à l'ancienne... sur un bon gros écran

CRT des années 80's.

Et puis, un petit logo de l'US ARMY, EMI/TEMPEST :

Informations diverses :

• Van Eck Cracking, plus connu sous le mauvais nom de « Van Eck Phreaking » sur

Internet. L'art du Phreaking (piratage des réseaux téléphonique) n'a rien à voir

avec l'interception Tempest.

• Le traître en question pour les décodeurs POCOM et TONO est principalement le

cordon vidéo!!! celui-ci servant d'antenne d'émission.

• Pour les curieux, il y a un unique livre (15 pages) sur le sujet, disponible

chez Consumertronics USA :

Informations diverses :

• Van Eck Cracking, plus connu sous le mauvais nom de « Van Eck Phreaking » sur

Internet. L'art du Phreaking (piratage des réseaux téléphonique) n'a rien à voir

avec l'interception Tempest.

• Le traître en question pour les décodeurs POCOM et TONO est principalement le

cordon vidéo!!! celui-ci servant d'antenne d'émission.

• Pour les curieux, il y a un unique livre (15 pages) sur le sujet, disponible

chez Consumertronics USA :

Station d'interception TEMPEST en 1985, du chercheur hollandais Wim Van Eck.

Station d'interception TEMPEST en 1985, du chercheur hollandais Wim Van Eck.

Celui-ci faisant à l'époque usage, d'une simple antenne de Télévision VHF (avec

pré-amplificateur), d'un poste de TV ordinaire (à réglage manuel) et d'un

générateur de synchronisation V/H.

Parfait pour l'écoute des écrans (CRT) des ordinateurs de l'époque.. Ou bien des

décodeurs de données RF (POCOM, TONO, TELEREADER..).

Station d'interception TEMPEST en 2009 :

Ce n'est plus le même budget!!

Les Cibles : écrans LCD, VGA, SVGA..

Celui-ci faisant à l'époque usage, d'une simple antenne de Télévision VHF (avec

pré-amplificateur), d'un poste de TV ordinaire (à réglage manuel) et d'un

générateur de synchronisation V/H.

Parfait pour l'écoute des écrans (CRT) des ordinateurs de l'époque.. Ou bien des

décodeurs de données RF (POCOM, TONO, TELEREADER..).

Station d'interception TEMPEST en 2009 :

Ce n'est plus le même budget!!

Les Cibles : écrans LCD, VGA, SVGA..

Le résultat.. Impressionnant!!!

Le résultat.. Impressionnant!!!

Une dernière question-réponse..

Peut-on détecter un espion amateur pratiquant l'écoute Tempest?

La réponse est OUI !!

En effet, les récepteurs scanners du commerce grand public, ne sont que très

faiblement blindés contre les fuites (RFI) hertziennes.. Il est donc parfaitement

possible de détecter la présence d'un récepteur radio (scanner ou non) en

fonctionnement à plus ou moins longue distance, en utilisant un récepteur

scanner (sic) ou mieux encore, un récepteur de mesure (ex. analyseur de

spectre).

Bref.. Espionnage, contre-espionnage.. La routine de la guerre électronique!

Une dernière question-réponse..

Peut-on détecter un espion amateur pratiquant l'écoute Tempest?

La réponse est OUI !!

En effet, les récepteurs scanners du commerce grand public, ne sont que très

faiblement blindés contre les fuites (RFI) hertziennes.. Il est donc parfaitement

possible de détecter la présence d'un récepteur radio (scanner ou non) en

fonctionnement à plus ou moins longue distance, en utilisant un récepteur

scanner (sic) ou mieux encore, un récepteur de mesure (ex. analyseur de

spectre).

Bref.. Espionnage, contre-espionnage.. La routine de la guerre électronique!